Últimas publicaciones

Cuando se habla de seguridad de red, muchas veces la atención se centra en firewalls, cifrado o arquitectura de plataformas. Pero en entornos M2M e IoT, la seguridad empieza mucho antes: en el dispositivo y en la forma en que este se conecta a la red. Si esa conexión no es estable ni confiable, todo lo que ocurre después queda comprometido.

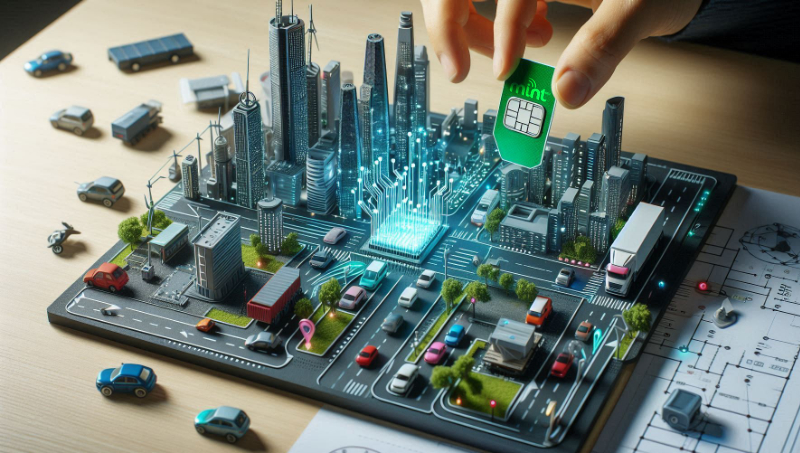

Una SIM multioperador sin steering puede marcar la diferencia en sectores en varios escenarios: donde perder trazabilidad o no recibir un reporte a tiempo se traduce en pérdidas operativas o en riesgos críticos. Aunque , este componente es capaz de mantener continuidad sin depender de un solo operador, sigue siendo subestimado en muchas implementaciones.

En este blog exploraremos por qué la SIM es un eslabón clave en la cadena de seguridad; abordamos cómo una mala elección de conectividad puede exponerte a fallos invisibles y qué características debes buscar para proteger tu red desde el origen.

Seguridad de red en IoT: más allá del software

En soluciones IoT, no basta con asegurar la nube o encriptar los datos. La seguridad de red en estos entornos es tan fuerte como su punto más débil; además, en muchos casos ese punto está en el acceso.

Los dispositivos IoT y M2M suelen estar distribuidos en terreno, en tránsito o en zonas rurales donde las condiciones de red son cambiantes. Esto introduce vulnerabilidades únicas: pérdidas de señal, paquetes de datos incompletos, desincronización de reportes o incluso brechas de trazabilidad.

El problema se agrava cuando estos errores no son visibles de inmediato. Una cámara móvil que transmite de forma intermitente puede parecer que falla por hardware o plataforma; en realidad, el origen puede ser una conexión inestable que interrumpe el flujo de datos. Lo mismo ocurre con GPS, sensores de temperatura o tags RFID. Si el dispositivo no puede comunicarse de forma continua, no hay datos que proteger porque simplemente no llegan.

En IoT, asegurar los datos no sirve si no puedes garantizar que llegarán a tiempo y completos. La seguridad empieza con la conectividad.

Y ahí es donde entra la SIM. Una SIM convencional, atada a un solo operador o con políticas de steering, puede funcionar bien en condiciones ideales, pero falla ante cambios de cobertura o saturación. Por eso, el primer paso para construir una solución verdaderamente segura es garantizar una base sólida: una conexión persistente y adaptable desde el propio dispositivo.

Por qué una SIM multioperador mejora la seguridad de red

Una SIM multioperador sin steering fortalece la seguridad operativa desde la base. A diferencia de las SIM tradicionales, estas no están sujetas a una red prioritaria. ¿Qué significa esto? Que el dispositivo puede conectarse en tiempo real a la red más estable disponible en cada punto del trayecto; esto sucede sin intervención manual y sin demoras provocadas por intentos de reconexión forzada.

Este comportamiento mejora la continuidad del servicio y reduce el riesgo de fallas invisibles que comprometen la integridad de los datos. Seguramente estás familiarizado con los en entornos donde un sensor deja de reportar o un GPS no actualiza. Cuando no se sabe si el problema es de red o del equipo, puede surgir la necesidad de tickets innecesarios, diagnósticos erróneos y pérdida de productividad.

Cuando eliges una SIM con steering, estás eligiendo una red. Cuando eliges una sin steering, estás eligiendo la mejor red en cada momento.

Además, al evitar el anclaje a un solo operador también se reducen los puntos únicos de falla. Esto es clave en zonas rurales, rutas de transporte internacional o entornos móviles donde una sola red no es suficiente. Si una torre cae, se satura o queda fuera de alcance, la SIM multioperador puede migrar automáticamente a otra red; y por supuesto, lo hace sin interrumpir la transmisión de datos, garantizando trazabilidad y control operativo continuo.

Y lo más importante: este tipo de conectividad permite anticiparse a fallos, no solo reaccionar ante ellos. Con la red adecuada, el monitoreo deja de ser intermitente y se transforma en un flujo confiable que sustenta la seguridad general de la operación.

Riesgos ocultos: lo que pasa cuando tu red falla

En entornos M2M e IoT, una desconexión no siempre se detecta de inmediato. Muchas veces, el dispositivo sigue encendido, el GPS está activo o la cámara parece operativa… pero los datos no llegan. ¿El motivo? Una red inestable o mal seleccionada. Y cuando la transmisión se corta se pierde visibilidad, trazabilidad y confianza operativa.

Uno de los riesgos más comunes es la pérdida de trazabilidad de activos. En el transporte de carga o rastreo de flotas, esto puede significar que un contenedor deja de reportar su ubicación por horas, o que un desvío crítico no se detecta a tiempo. Sin datos confiables, el sistema no puede emitir alertas, y eso deja a la operación expuesta a brechas de seguridad o incluso a robos no detectados.

También es frecuente encontrar reportes incompletos o fuera de tiempo. Si los datos llegan de forma intermitente o con retraso, se compromete la sincronización con plataformas de gestión, y se genera un historial poco fiable. Esto puede afectar directamente decisiones logísticas, coordinación de entregas, e incluso compliance contractual con clientes exigentes.

Una red que falla no solo desconecta el equipo: desconecta tu operación, tu capacidad de reacción y la confianza que transmites a tus clientes.

A menudo, estas fallas se atribuyen erróneamente a la plataforma o al hardware. Pero en muchas ocasiones, el problema no está ni en el GPS ni en el software, sino en la conectividad que los respalda. Una SIM anclada a una red caída, o que tarda minutos en reconectarse, deja al sistema fuera de juego sin que el equipo lo advierta.

Y cuando esto sucede en serie —en múltiples dispositivos, en distintas ubicaciones— el efecto acumulado puede traducirse en tiempos muertos, reprocesos, visitas técnicas y sobrecostos. En sectores críticos como seguridad o logística, la red deja de ser un canal y se convierte en un factor de riesgo si no está bien diseñada.

Características de una solución de conectividad que protege tu operación

Una red segura no se construye únicamente desde el software o el perímetro del sistema. En el mundo IoT y M2M, la conectividad es parte estructural de la seguridad, y su calidad incide directamente en la estabilidad de los datos, la trazabilidad de activos y la continuidad del servicio.

El primer componente crítico es contar con un esquema multioperador real sin steering. Esto significa que la SIM puede conectarse a distintas redes locales según disponibilidad, y lo hace sin forzar prioridades impuestas por el operador. Así, el dispositivo elige la red más estable de forma autónoma, sin esperar una reconexión tardía. Esto evita puntos ciegos, desconexiones prolongadas y reduce el riesgo de fallos acumulativos que pueden comprometer la operación.

El segundo elemento es la gestión remota con visibilidad por SIM. Una solución robusta debe ofrecer una plataforma desde donde puedas visualizar en tiempo real el estado de cada SIM, detectar desconexiones o anomalías de tráfico, y tomar acciones sin depender de desplazamientos a terreno. Esta visibilidad es clave para mantener el control en escenarios distribuidos o de alta rotación de activos.

La seguridad en IoT no es solo blindar los datos: es asegurarse de que nunca dejen de fluir.

Además, una solución profesional debe incluir alertas proactivas, tanto por desconexión como por uso anómalo de datos. Un sistema que te avisa cuando una SIM supera su umbral de tráfico, o cuando cambia repetidamente de red, te permite actuar antes de que el problema escale. En sectores como la logística o la seguridad privada, esta capacidad de anticipación es lo que define a una operación resiliente.

Por último, la solución debe ser compatible con entornos móviles y rurales. Esto implica que funcione bien en movimiento —como en flotas o contenedores en tránsito— y que mantenga cobertura incluso fuera de las zonas urbanas. Aquí es donde muchas soluciones fallan: son estables en condiciones ideales, pero no soportan los desafíos del mundo real.

Cómo Mint Mobile potencia la seguridad de red en M2M e IoT

Una buena solución de conectividad no solo cumple con los requisitos técnicos. También debe estar respaldada por un equipo que entienda tu operación y te acompañe en los momentos críticos. En Mint Mobile, trabajamos junto a integradores, desarrolladores y responsables técnicos que necesitan más que SIMs: requieren control operativo, soporte real y resultados visibles.

Nuestra plataforma centralizada permite monitorear cada SIM de forma remota, revisar tráfico, recibir alertas y tomar decisiones sin perder tiempo en visitas innecesarias. Con esta visibilidad, puedes prevenir interrupciones, responder más rápido ante eventos y demostrar trazabilidad ante tus clientes o entes reguladores.

Una buena SIM te da señal; una buena plataforma te da control.

Además, contamos con un soporte especializado en operaciones críticas, con experiencia real en proyectos de logística, vigilancia, rastreo vehicular y agroindustria. Sabemos que en estos sectores, la seguridad de red no es un lujo: es un requisito operativo. Por eso, acompañamos a nuestros clientes en la configuración inicial, el monitoreo continuo y la resolución rápida de incidencias.

El riesgo más grande no es quedarte sin red, sino no darte cuenta a tiempo. Trabajamos con empresas que necesitan escalar con orden, asegurar continuidad en campo y demostrar resultados. Si buscas una conectividad que proteja tu operación desde el primer bit.

También te puede interesar:

Control de flota: lo que no te dicen sobre la conectividad

M2M global: gestiona tus dispositivos desde un solo lugar

Plataforma IoT con control de red: menos fallas, más control