6 de noviembre de 2025

Conectividad segura IoT: la seguridad ya no depende del firewall, sino de tu red

Últimas publicaciones

Si estás aquí es porque aún no cuentas con una conectividad segura para tus operaciones IoT. Y es que durante años, la industria IoT ha intentado resolver la seguridad añadiendo capas de protección: firewalls, VPN, contraseñas, cifrados. Sin embargo, la mayoría de las brechas no ocurren por ataques sofisticados, sino por un punto mucho más básico: la pérdida de control sobre la red.

En un ecosistema donde miles de dispositivos transmiten datos críticos cada segundo, no basta con blindar el tráfico para lograr una conectividad segura: hay que garantizar que nunca se interrumpa ni se desvíe por rutas no controladas. Porque en IoT, cada segundo sin conexión es un segundo sin visibilidad.

La verdadera seguridad empieza en la red que eliges. Y, sobre todo, en el nivel de control que tienes sobre ella.

Por qué el modelo tradicional de seguridad IoT ya no es suficiente

La seguridad clásica fue diseñada para proteger centros de datos, no dispositivos distribuidos. Su lógica perimetral; es decir, crear un muro entre “lo interno” y “lo externo”, ya no aplica en un entorno donde cada sensor, vehículo o máquina se conecta desde distintos puntos y operadores.

Hoy, la mayoría de los riesgos no provienen de la vulneración del firewall, sino de problemas invisibles para el usuario:

- Steering y roaming forzado: el operador decide a qué red conectarse, no el dispositivo. Si la red cae, el flujo de datos también.

- Pérdida de autenticación o bloqueo de SIM: una reconexión fallida puede dejar un activo incomunicado durante horas.

- Falta de visibilidad: sin métricas en tiempo real, la empresa no detecta anomalías ni cortes hasta que afectan la operación.

- Dependencia de terceros: la seguridad depende de un operador que no ofrece trazabilidad completa del tráfico.

En otras palabras, se protege el perímetro, pero no el corazón del sistema: la conectividad que mantiene viva la información. Una red puede estar “segura” en términos de ciberseguridad y, aun así, ser insegura operacionalmente si no garantiza continuidad, autonomía ni control total.

La conectividad segura se diseña y se construye para resistir fallos, no para reaccionar ante ellos.

Cómo rediseñar la conectividad para que sea realmente segura

La conectividad segura se alcanza cuando la red M2M deja de depender de la defensa y pasa a basarse en un diseño resiliente, autónomo y controlable. El objetivo deja de ser proteger el acceso y pasa a ser asegurar la continuidad y trazabilidad de cada conexión.

1. Autonomía de red con SIM multioperador sin steering

El primer paso es eliminar la dependencia de un solo operador. Las SIM multioperador sin steering permiten que cada dispositivo se conecte automáticamente a la señal más fuerte disponible, sin rutas forzadas ni bloqueos de prioridad.

Esto elimina los “puntos ciegos” en zonas rurales, plantas industriales o espacios con interferencia. El resultado: una red verdaderamente autónoma, que se adapta a las condiciones del entorno sin perder conexión.

2. Control remoto mediante APIs IoT

El segundo pilar de la conectividad segura es la capacidad de gestión. A través de APIs IoT, las empresas pueden activar, suspender o diagnosticar cada SIM desde una consola central, en segundos y sin depender de soporte externo. Con ello, la empresa responde más rápido a los incidentes y obtiene control total mediante alertas automáticas, reportes de consumo y auditorías de conexión.

3. Dashboards con trazabilidad total de red para conectividad segura

Una red segura es una red visible. Los dashboards de monitoreo en tiempo real ofrecen métricas de cobertura, latencia, tráfico y estado de cada dispositivo. Detectan patrones anómalos —como un uso irregular de datos o una desconexión inesperada— y generan alertas antes de que el problema impacte en la operación.

4. Integración con sistemas M2M y ERP

La seguridad no termina en la red: debe extenderse a los sistemas que procesan los datos. Al integrar la conectividad IoT con plataformas M2M, ERP o de control de flotas, se obtiene una trazabilidad completa: cada evento queda registrado, cada transmisión validada y cada dato verificado antes de su uso.

En conjunto, estos elementos convierten la red en una infraestructura viva y autogestionada, diseñada para resistir fallos, no solo para detectarlos.

¿Qué cambia cuando el control de la red vuelve al usuario?

Cuando una empresa recupera el control sobre su red, la seguridad deja de ser una respuesta ante incidentes para convertirse en una estrategia de continuidad. El foco ya no está en reaccionar, sino en anticipar y sostener operaciones sin interrupciones.

Esta transición marca un cambio profundo: la conectividad deja de percibirse como un servicio externo y se convierte en una capa crítica de gestión interna. Con ello, las organizaciones no solo reducen riesgos, sino que ganan capacidad de predicción, eficiencia y autonomía sobre su propia infraestructura IoT.

- Continuidad asegurada: sin interrupciones, sin brechas de cobertura, sin fallos inesperados.

- Transparencia operativa: cada conexión está registrada y puede auditarse.

- Velocidad de respuesta: los equipos pueden intervenir en segundos ante cualquier evento.

- Escalabilidad sin vulnerabilidades: agregar dispositivos no significa agregar riesgo, porque todos se gestionan bajo una misma infraestructura.

- Menor exposición externa: la red no depende de un operador ni de una VPN compartida, reduciendo los puntos potenciales de ataque.

En este modelo, la conectividad segura se convierte en un habilitador de crecimiento, no en un obstáculo técnico. Permite expandir operaciones IoT sin comprometer la integridad ni depender de terceros para garantizar continuidad.

Conectividad segura IoT: del control reactivo a la autonomía operativa

La transformación hacia una conectividad segura marca un cambio de paradigma: de proteger lo que puede fallar, a construir redes que no necesitan protección constante porque son intrínsecamente estables.

Una red autónoma, gestionable y multioperador reduce la superficie de ataque, evita pérdidas por desconexión y asegura la transmisión constante de datos críticos. Ya no se trata de cerrar puertas, sino de eliminar los puntos débiles que las hacen necesarias.

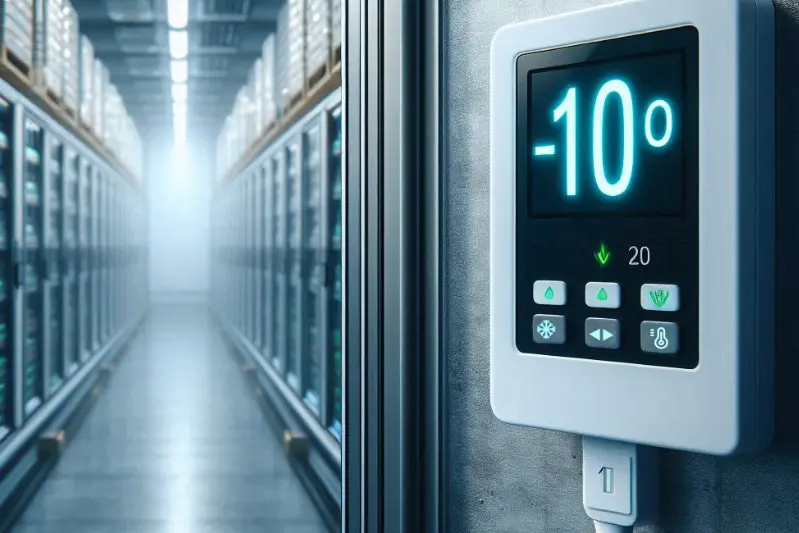

En los entornos M2M más exigentes —vigilancia, transporte, vending, POS, agroindustria—, la seguridad ya no se mide por el nivel de cifrado, sino por la capacidad de mantener la continuidad sin intervención humana.

Mint Mobile: seguridad M2M desde la autonomía, no desde el bloqueo

En Mint Mobile entendemos la seguridad como un habilitador de eficiencia, no como un límite para la operación. Por eso desarrollamos una infraestructura IoT capaz de garantizar autonomía, visibilidad y control total sobre cada conexión. Nuestra propuesta combina tecnología multioperador, gestión inteligente y monitoreo continuo para que las empresas mantengan el flujo de datos activo, incluso en los entornos más exigentes. Así, la seguridad deja de ser un costo operativo y se convierte en una ventaja competitiva que impulsa la continuidad y el crecimiento.

Nuestra propuesta de conectividad segura integra tres pilares tecnológicos:

- SIM multioperador sin steering: conexión inmediata a la mejor red disponible, sin bloqueos ni dependencia de un solo operador.

- APIs para control remoto: gestión completa de cada SIM, con alertas y reportes automáticos.

- Dashboard multioperador: trazabilidad en tiempo real de toda la red IoT, desde un solo panel.

El resultado es una red que nunca queda expuesta ni interrumpida. Una red que se autogestiona, cambia de operador sin fricción y mantiene cada dispositivo conectado a la señal más estable disponible.

En un entorno donde los datos son el activo más valioso, Mint redefine lo que significa conectividad segura: no es proteger el tráfico, sino garantizar que nunca se detenga.

Contáctanos hoy mismo. Descubre en Mint Mobile cómo una conectividad segura M2M puede darte control total, continuidad garantizada y autonomía operativa en tus proyectos IoT más críticos.

También te puede interesar:

¿Por qué elegir una SIM multioperador sin prioridad de red?

Conectividad sin interrupciones: cómo gestionar SIMs en entornos críticos